Chyby, které by mohly útočníkům umožnit deaktivovat zabezpečení a získat oprávnění na úrovni jádra, ovlivňují Amazon WorkSpace a další cloudové služby, které využívají USB přes Ethernet.

Výzkumníci našli řadu zranitelných míst s vysokým zabezpečením v knihovně vytvořené firmou pro virtualizaci sítí Eltima, které ponechávají asi tucet cloudových služeb používaných miliony uživatelů po celém světě vystavených útokům s eskalací privilegií.

To zahrnuje mimo jiné Amazon WorkSpaces, Accops a NoMachine: všechny aplikace, které umožňují vzdálený přístup k ploše pomocí sady pro vývoj softwaru Eltima (SDK) pro aktivaci produktu společnosti „USB Over Ethernet“. USB Over Ethernet umožňuje sdílení více USB zařízení přes Ethernet, takže uživatelé se mohou připojit k zařízením, jako jsou webové kamery na vzdálených počítačích kdekoli na světě, jako by byla zařízení fyzicky připojena k jejich vlastním počítačům.

Chyby jsou ve funkci USB Over Ethernet sady Eltima SDK, nikoli v samotných cloudových službách, ale kvůli sdílení kódu mezi serverem a aplikacemi koncových uživatelů ovlivňují oba klienty – jako jsou notebooky a stolní počítače se softwarem Amazon WorkSpaces – a cloudové instance strojů, které se spoléhají na služby, jako je Amazon Nimble Studio AMI, které běží v cloudu Amazon.

Chyby umožňují útočníkům eskalovat oprávnění, aby mohli spustit spousty škodlivých akcí, včetně toho, že srazí na kolena právě bezpečnostní produkty, na kterých závisí ochrana uživatelů. Konkrétně mohou být zranitelnosti použity k „deaktivaci bezpečnostních produktů, přepsání systémových komponent, poškození operačního systému nebo provádění škodlivých operací bez zábran,“ uvedl ve zprávě Kasif Dekel, senior bezpečnostní výzkumník společnosti SentinelOne.

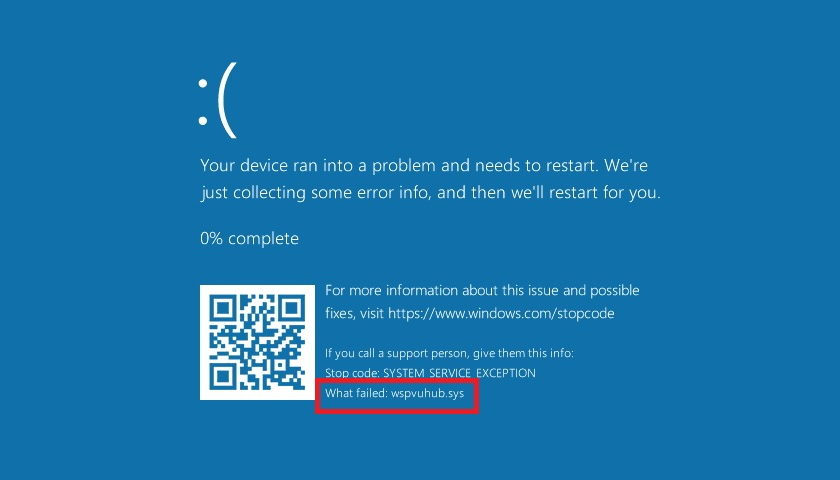

SentinelOne vysledoval zranitelnost u dvou ovladačů, které jsou zodpovědné za přesměrování USB – „wspvuhub.sys“ a „wspusbfilter.sys“ – což by mohlo vést k přetečení vyrovnávací paměti, které útočníkovi umožňuje získat oprávnění ke spuštění libovolného kódu v jádře.

Firma již nahlásila nedostatky příslušným prodejcům a od té doby byly opraveny. Úplný seznam dotčených produktů zahrnuje Amazon Nimble Studio AMI, Amazon NICE DCV, Amazon WorkSpaces, Amazon AppStream, NoMachine, Accops HyWorks, Accops HyWorks DVM Tools, Eltima USB Network Gate, Amzetta zPortal Windows zClient, Amzetta zPortal DVM Tools, FlexiHub a Donglify.

Přečtěte si více na: threatpost.com

Zdroj: IT SECURITY NETWORK NEWS