Dobře implementovaný standard ISO 27001 dokáže ve firmě snížit chaos při práci s informacemi, zajistit snížení chyb v informační bezpečnosti a tak přispět k lepšímu fungování firmy, nemluvě o tom, že pokud se podaří firmě získat certifikaci, zvýší si tím důvěryhodnost ze strany jejích zákazníků.

S přihlédnutím ke stavu právě i kybernetické bezpečnosti je ISO 27001, bez ohledu na splnění požadavků na certifikaci, skvělým manuálem i v této oblasti. My se podíváme blíže na změny, které si pro nás připravila aktualizace normy ISO/EIC 27001 a 27002, které patří do skupiny norem 27000, a které představují systém řízení informační bezpečnosti.

Normu 27001 známe již od roku 1995, kdy ještě nesla označení BS 7799. V tomto období ještě nebyla začleněna do ISO/EIC. V roce 2000 již norma obdržela označení ISO/EIC 7799 a následně o 5 let později byla norma začleněna do rodiny norem 27000. Od té doby ji známe se standardním označením ISO/IEC 27001: rok vydání.

Avšak ISO norma již v roce 2002 zavedla do svého obsahu Demingův model zabezpečení kvality, známý jako PDCA cyklus (Plan-Do-Check-Act). Jedná se o model neustálého zlepšování. Pokud tento cyklus jednou začneme, nikdy bychom ho neměli ukončit. S tímto se velmi ztotožňuji, proto oceňuji i aktualizaci normy ISO. Přijde mi to stejně jako u PDCA. Oblast IT roste nezastavitelnou rychlostí a zejména v oblasti bezpečnosti je potřeba neustálého zlepšování více než na místě.

Avšak ISO norma již v roce 2002 zavedla do svého obsahu Demingův model zabezpečení kvality, známý jako PDCA cyklus (Plan-Do-Check-Act). Jedná se o model neustálého zlepšování. Pokud tento cyklus jednou začneme, nikdy bychom ho neměli ukončit. S tímto se velmi ztotožňuji, proto oceňuji i aktualizaci normy ISO. Přijde mi to stejně jako u PDCA. Oblast IT roste nezastavitelnou rychlostí a zejména v oblasti bezpečnosti je potřeba neustálého zlepšování více než na místě.

Tak co se vlastně změní?

Nyní možná zklamu ty, kteří čekali velké změny a potěším ty, kteří přemýšlejí nad certifikací, nebo se po čase budou re-certifikovat. Změny nejsou tak tvrdé, ale je třeba se s nimi seznámit, protože po čase se nás mohou týkat více, než si myslíme.

A teď k věci. Hned v úvodu se nám mění název normy

z

ISO 27001:2013 Information technology — Security techniques — Information security management systems — Requirements

na

ISO 27001:2022 Information security, cybersecurity and privacy protection — Information security management systems — Requirements

Změnou je také zredukování počtu stran z 23 na 19, opět nic dramatické.

Za největší změnu ale považujeme přílohu A – kontroly a následné změny v ISO/EIC 27002:2022.

Ze 14 původních kategorií byly vytvořeny 4, které jsou ale rozšířenější. Kategorie a počty kontrol v jednotlivých kategoriích jsou rozděleny následovně:

- Lidé, pokud se týkají individuálních lidí (8 kontrol)

- Fyzické, pokud se týkají fyzických objektů (14 kontrol)

- Technologické, pokud se týkají technologií (34 kontrol)

- Organizační (37 kontrol)

Původních 114 kontrol bylo zredukováno na 93 kontrol, ale přibylo 11 nových, které jsme dříve v ISO neznali. Kontroly, které byly sloučeny, odstraněny a následně ty nejdůležitější, které přibyly, si vyobrazíme v tabulkách.

| Sloučené kontroly | |||

| 5.1 Policies for information | 5.1.1, 5.1.2 | 8.1 User endpoint devices | 6.2.1, 11.2.8 |

| 5.9 Inventory of information and other associated assets | 8.1.1, 8.1.2 | 8.8 Management of technical vulnerabilities | 12.6.1, 18.2.3 |

| 5.14 Information transfer | 13.2.1, 13.2.2, 13.2.3 | 8.15 Logging | 12.4.1, 12.4.2, 12.4.3 |

| 5.15 Access control | 9.1.1, 9.4.3 | 8.24 Use of cryptography | 10.1.1, 10.1.2, 18.1.5 |

| 5.16 Identity management | 9.2.1, 9.4.3 | 8.25 Secure development lifecycle | 14.1.1, 14.2.1 |

| 5.17 Authentication information | 9.2.4, 9.3.1 | 8.26 Application security requirements | 14.1.2, 14.1.3 |

| 5.18 Access rights | 9.2.2, 9.2.5, 9.2.6 | 8.29 Security testing in development and acceptance | 14.2.8, 14.2.9 |

| 5.22 Monitoring, review and change management of supplier services | 15.2.1, 15.2.2 | 8.31 separation of development, test and production enviroments | 12.1.4, 14.2.6 |

| 5.29 Information security during distruption | 17.1.1, 17.1.2, 17.1.2 | 8.32 Change management | 12.1.2, 14.2.2, 14.2.3, 14.2.4 |

| 7.10 Storage media | 8.3.1, 8.3.2, 8.3.3 | ||

| Zrušené kontroly | ||

| 8.2.3 Handling of assets | 11.2.5 Removal of assets | 16.1.3 Reporting information security weaknesses |

Nejdůležitější část změn představují nové kontroly, které patří mezi zmíněných 11 nových. Seznam nových kontrol je následující:

- 5.7 Threat Inlligence (Organizační kontroly)

- 5.23 Informační bezpečnost při používání cloudových služeb (Organizační kontroly)

- 5.30 Připravenost ICT pro business kontinuitu (Organizační kontroly)

- 7.4 Monitorování fyzické bezpečnosti (Fyzické kontroly)

- 8.9 Řízení konfigurace (Technologické kontroly)

- 8.10 Mazání informací (Technologické kontroly)

- 8.11 Maskování dat (Technologické kontroly)

- 8.12 Předcházení úniku dat (Technologické kontroly)

- 8.16 Monitorování aktivit (Technologické kontroly)

- 8.23 Web filtrování (Technologické kontroly)

- 8.28 Bezpečné kódování (Technologické kontroly)

Všechny kontroly, které ISO představilo jako nové, ti, kteří se dlouhodobě pohybují v odvětví IT a kybernetické bezpečnosti, jistě ocení. Nelze nezmínit fakt, že právě technologie v oblasti monitoringu kybernetické bezpečnosti dokáží naplnit některé technologické požadavky, které plynou z novely ISO 27001. Právě v technologické oblasti je počet kontrol nejvyšší.

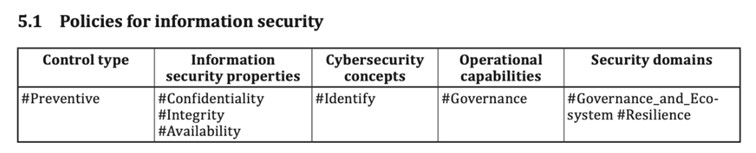

Zajímavé prvky, které byly v normě přidány jsou atributy označované pomocí #. Konkrétně se bude jednat o:

- Vlastnosti informační bezpečnosti – Známé jako CIA (#Confidentiality #Integrity #Availability)

- Typ opatření (#Preventive #Detective #Protective #Corrective)

- Koncepce kybernetické bezpečnosti (#Identifiy #Protect #Detect #Respond #Recover) – Tyto atributy jsou v souladu s NIST

- Bezpečnostní domény (#Gover_and_Ecosystem; #Protection; #Defence; #Resilience)

- Provozní oblasti (#Asset_management; #Information_protection; #Human_resource_security; #Physical_security; #System_and_network_security…)

Všechny prvky s jejich # budou uvedeny v tabulce hned pod názvem kapitoly.

Atributy u každé kapitoly budou v budoucnu velmi dobře využitelné například při reportingu, ale určitě si každá organizace najde i vlastní využití těchto atributů.

Jak to bude s časem a termíny?

Nová vylepšená verze ISO/EIC 27001 byla zveřejněna 25.10.2022. S tímto datem se následně pojí termíny pro uživatele normy ISO a to:

- Poslední možná certifikace a re-certifikace podle ISO/EIC 27001:2013 bude možná ještě 18 měsíců po zveřejnění normy 2022

- Přechod na novou ISO certifikaci (ukončení přechodného období) je stanoven na 3 roky od vydání aktualizované ISO normy (říjen 2025)

Na závěr si uvedeme kroky, které musí organizace učinit, pokud již má ISMS ve společnosti zavedeny. Těchto 8 kroků sepsal autor Andrey Prozorov (Technical Compliance Manager at Finnplay), který vystihl podstatu věcně a jasně, proto si je dovolím uvést i v tomto článku.

- Přezkoumat plán zacházení s riziky (RTP), jeho sladění s novou strukturou a číslováním kontrol.

- Prozkoumat a aktualizovat naše SoA. Doporučeno je použití 2 tabulek (r. 2013 a 2022) po dobu následujících 1 – 2 let

- Přezkoumat a aktualizovat postup přezkumu řízení ISMS (vstupy).

- Přezkoumat a aktualizovat cíle IS a postup monitorování, měření, analýzy a hodnocení.

- Přezkoumat a aktualizovat komunikační plán ISMS.

- Přezkoumat a aktualizovat ostatní politiky norem a postupů (je-li to nutné).

- Přezkoumat a aktualizovat kontrolní seznamy a dotazníky používané při auditech (interních a externích).

- Vyhodnotit a případně přizpůsobit bezpečnostní nástroje třetích stran (např. GRC, SIEM, VM), abyste zajistili, že záznamy, které používáte k prokázání shody, podporují nové požadavky.

Autor: Alexandra Rusňáková, Security Analyst, AXENTA a.s.