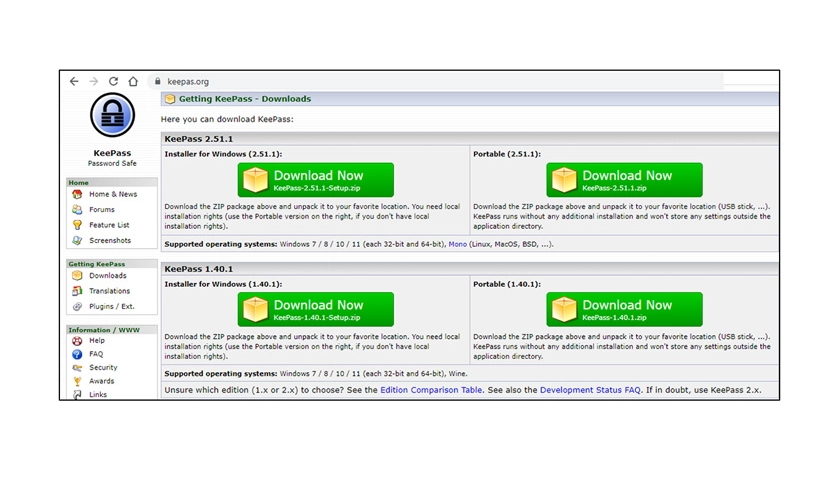

Provozovatelé malwaru RomCom RAT pokračují ve vývoji svých kampaní distribucí falešných verzí softwaru, jako je SolarWinds Network Performance Monitor, správce hesel KeePass a PDF Reader Pro prostřednictvím falešných webových stránek.

Cílem operace jsou oběti na Ukrajině a ve vybraných anglicky mluvících zemích, jako je Spojené království.

“Vzhledem ke geografii cílů a současné geopolitické situaci je nepravděpodobné, že by aktér hrozby RomCom RAT byl motivován kyberzločinem,” uvedl v nové analýze tým BlackBerry Threat Research and Intelligence Team.

Nejnovější zjištění přicházejí týden poté, co kanadská společnost zabývající se kybernetickou bezpečností odhalila spear-phishingovou kampaň zaměřenou na ukrajinské subjekty s cílem nasadit trojan pro vzdálený přístup nazvaný RomCom RAT.

Neznámý aktér byl také pozorován, jak využívá trojanizované varianty Advanced IP Scanner a pdfFiller jako kapátka k distribuci implantátu.

Nejnovější iterace kampaně zahrnuje vytvoření návnady podobných webových stránek s podobným názvem domény, následované nahráním instalačního balíčku škodlivého softwaru s malwarem a rozesláním phishingových e-mailů cíleným obětem.

„Při stahování bezplatné zkušební verze z podvrženého webu SolarWinds se objeví legitimní registrační formulář,“ vysvětlili vědci.

“Pokud je vyplněn, skutečný prodejní personál SolarWinds může kontaktovat oběť, aby navázal na zkušební verzi produktu. Tato technika klame oběť, aby věřila, že nedávno stažená a nainstalovaná aplikace je zcela legitimní.”

Není to jen software SolarWinds. Další zosobněné verze zahrnují populární správce hesel KeePass a PDF Reader Pro, a to i v ukrajinském jazyce.

Použití RomCom RAT bylo také spojeno s aktéry spojenými s Cuba Ransomware a Industrial Spy, podle Palo Alto Networks Unit 42, která sleduje část ransomwaru pod přezdívkou Tropical Scorpius.

Vzhledem k propojené povaze ekosystému kyberzločinců není okamžitě zřejmé, zda tyto dvě skupiny aktivit sdílejí nějaké spojení nebo zda je malware nabízen k prodeji jako služba dalším aktérům hrozeb.

“Zjevné spojení RomComu se skupinami Cuba Ransomware a Industrial Spy je založeno na propojení konfigurace sítě, které může být také použito k rozptýlení,” řekl Dmitrij Bestuzhev ze společnosti BlackBerry. “Vzhledem k povaze cílů a zeměpisné poloze obětí je zřejmé, že motivace není finanční.”

Zdroj: thehackernews.com

Zdroj: IT SECURITY NETWORK NEWS