AppsFlyer Web SDK byl dočasně kompromitován škodlivým kódem určeným ke krádeži kryptoměn v rámci útoku na dodavatelský řetězec.

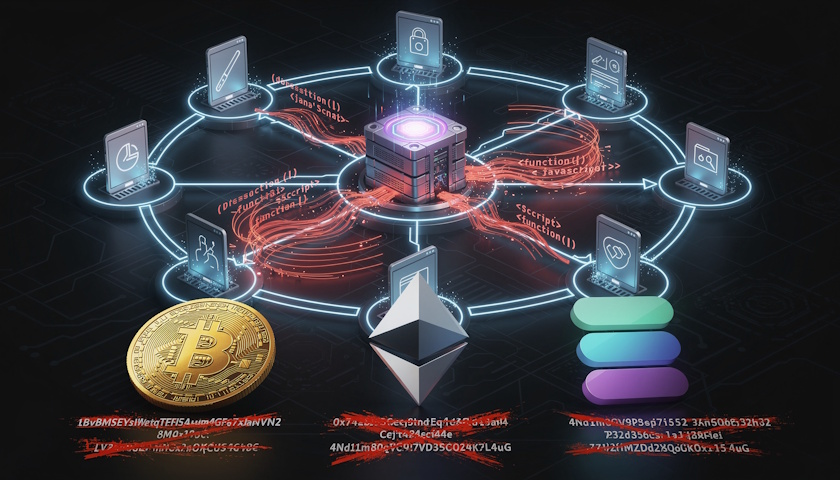

Škodlivý kód dokáže zachytit adresy kryptoměnových peněženek zadávané na webových stránkách a nahradit je adresami pod kontrolou útočníka, čímž přesměruje finanční prostředky přímo k němu.

Protože AppsFlyer SDK využívají tisíce aplikací pro marketingovou analytiku (sledování zapojení a udržení uživatelů), dopad tohoto incidentu se dotýká značného počtu koncových uživatelů.

Podle AppsFlyer jeho SDK platforma slouží 15 000 firmám po celém světě pro více než 100 000 mobilních a webových aplikací. Jde o jeden z předních SDK pro „měření mobilního marketingu“ (MMP), který se používá ke sledování atribuce marketingových kampaní a událostí v aplikacích.

Podezřelý průnik odhalili výzkumníci ze společnosti Profero, kteří „potvrdili přítomnost obfuskovaného JavaScriptu řízeného útočníkem, jenž byl doručován uživatelům navštěvujícím weby a aplikace načítající AppsFlyer SDK.“

AppsFlyer zatím nepotvrdil žádný incident nad rámec problému s dostupností domény, který byl zveřejněn na jeho stavové stránce 10. března 2026.

Dne 9. března objevila společnost Profero škodlivý kód šířený prostřednictvím SDK z jeho oficiální domény „websdk.appsflyer.com“, přičemž totéž nahlásilo i více uživatelů.

Vložený JavaScript byl navržen tak, aby zachoval standardní funkčnost SDK, avšak na pozadí načítá a dekóduje obfuskované řetězce za běhu a napojuje se na síťové požadavky prohlížeče.

Malware sleduje stránky, zda na nich dochází k zadávání adres kryptoměnových peněženek. Jakmile takovou adresu detekuje, nahradí ji adresou útočníka a zároveň exfiltruje původní adresu peněženky spolu s přidruženými metadaty.

Mezi cílené adresy patří Bitcoin, Ethereum, Solana, Ripple a TRON – tedy velká část běžných kryptoměnových transakcí.

Výzkumníci odhadují, že okno expozice se pravděpodobně pohybuje mezi 9. březnem ve 22:45 UTC a 11. březnem. Není jasné, zda kompromitace zasáhla uživatele SDK i po tomto období.

Vzhledem k přetrvávající nejistotě ohledně přesného průběhu a rozsahu incidentu by organizace nasazující SDK měly prověřit telemetrické záznamy na podezřelé API požadavky z domény websdk.appsflyer.com, přejít na ověřeně bezpečné verze SDK a prošetřit možné kompromitace.

AppsFlyer byl s kybernetickým bezpečnostním incidentem spojován i dříve v letošním roce, kdy nechvalně proslulá skupina ShinyHunters tvrdila, že prostřednictvím tohoto SDK provedla útok na dodavatelský řetězec společnosti Match Group a odcizila přes 10 milionů záznamů uživatelů platforem Hinge, Match.com a OkCupid.

Zdroj: bleepingcomputer.com

Zdroj: IT SECURITY NETWORK NEWS