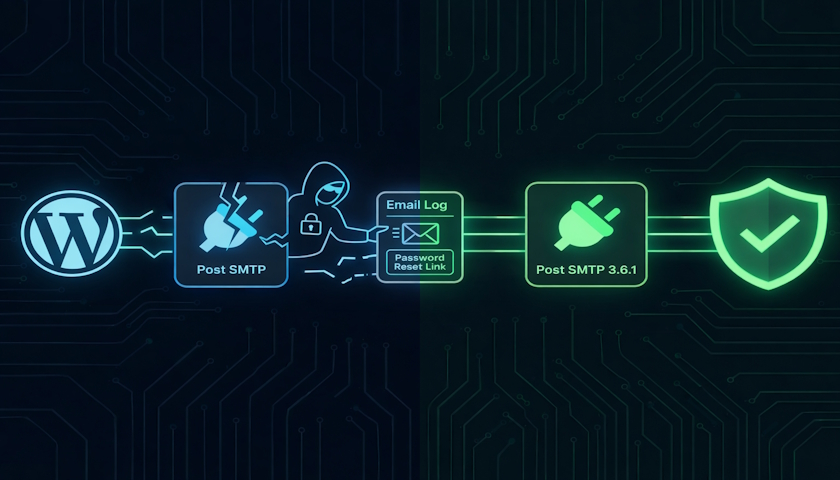

Útočníci začali aktivně zneužívat kritickou zranitelnost ve WordPress pluginu Post SMTP, který je nasazený na více než 400 000 webech. Problém může vést k převzetí administrátorského účtu a následně i k plné kompromitaci celé instalace WordPressu. Post SMTP se používá jako spolehlivější alternativa k výchozí funkci pro odesílání e-mailů a často nabízí i logování odeslaných zpráv – právě práce s logy je v tomto případě klíčová.

Zranitelnost je vedená jako CVE-2025-11833 a má hodnocení závažnosti 9,8. Týká se verzí 3.6.0 a starších a souvisí s nedostatečnou kontrolou oprávnění při vykreslování obsahu e-mailových logů. V praxi to znamená, že k obsahu některých uložených e-mailů se může dostat i neautentizovaný návštěvník. Pokud se v logu objeví zpráva pro reset hesla, útočník může získat resetovací odkaz a změnit heslo účtu s nejvyššími právy bez vědomí jeho majitele. Jakmile je administrátorský účet převzat, obvyklým scénářem je vytvoření dalších skrytých admin účtů, instalace škodlivých doplňků nebo úpravy šablon a přesměrování návštěvníků.

Oprava byla vydána ve verzi Post SMTP 3.6.1. Přesto zůstává významná část instalací neaktualizovaná, což drží riziko vysoko hlavně u webů, které plugin dlouhodobě neudržují. Aktivní zneužívání mělo začít v listopadu 2025 a bezpečnostní ochrany následně zaznamenaly tisíce pokusů o útok. Zazněla také upozornění, že samotné „zalepení“ nemusí stačit, pokud plugin dál uchovává citlivé resetovací e-maily v logu a přístup k nim mají i účty s nízkými oprávněními, případně pokud je možné záznamy snadno odhadovat podle postupně rostoucích identifikátorů.

Doporučený postup je co nejrychleji aktualizovat na 3.6.1 (nebo plugin dočasně vypnout), zkontrolovat seznam administrátorů, vynutit změny hesel a projít logy na známky podezřelých akcí.

Zdroj: BleepingComputer

Zdroj: IT SECURITY NETWORK NEWS