Společnost Apple revidovala bezpečnostní doporučení, která vydala minulý měsíc, aby zahrnovala tři nové zranitelnosti ovlivňující iOS, iPadOS a macOS.

První chyba je v komponentě Crash Reporter (CVE-2023-23520), která by mohla umožnit útočníkovi číst libovolné soubory jako root. Výrobce iPhone uvedl, že problém vyřešil pomocí dodatečného ověření.

Dvě další zranitelnosti, připisované výzkumníkovi Trellixu Austinovi Emmittovi, se nacházejí ve Foundation framework (CVE-2023-23530 a CVE-2023-23531) a mohly by být využity jako zbraň pro exekuci kódu.

“Aplikace může být schopna spouštět libovolný kód ze svého sandboxu nebo s určitými zvýšenými oprávněními,” uvedl Apple a dodal, že problémy opravil “vylepšeným zpracováním paměti”.

Středně závažné až vysoce závažné chyby zabezpečení byly opraveny v iOS 16.3, iPadOS 16.3 a macOS Ventura 13.2 při aktualizaci 23. ledna 2023.

Trellix ve své vlastní zprávě klasifikoval tyto dvě chyby jako „novou třídu chyb, které umožňují obejít podepisování kódu a spustit libovolný kód v kontextu několika platformových aplikací, což vede k eskalaci oprávnění a sandbox escape na macOS i iOS”.

Chyby také obcházejí zmírnění, která společnost Apple zavedla, aby se vypořádala s exploity typu zero-click, jako je FORCEDENTRY, které využil izraelský žoldácký prodejce spywaru NSO Group k nasazení Pegasu na cílová zařízení.

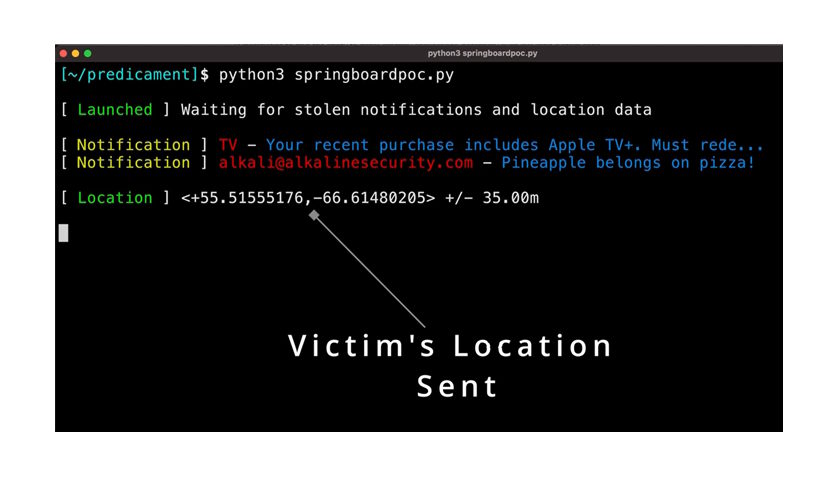

V důsledku toho by mohl aktér hrozby zneužít tyto zranitelnosti k prolomení izolovaného prostoru a spuštění škodlivého kódu se zvýšenými oprávněními, což by potenciálně umožnilo přístup ke kalendáři, adresáři, zprávám, údajům o poloze, historii hovorů, fotoaparátu, mikrofonu a fotografiím.

Ještě více znepokojující je, že bezpečnostní závady by mohly být zneužity k instalaci libovolných aplikací nebo dokonce vymazání zařízení.

„Výše uvedené chyby zabezpečení představují významné porušení bezpečnostního modelu macOS a iOS, který závisí na tom, že jednotlivé aplikace mají podrobný přístup k podmnožině zdrojů, které potřebují, a dotazují se na vyšší privilegované služby, aby získaly cokoli jiného,“ řekl Emmitt.

Zdroj: thehackernews.com

Zdroj: IT SECURITY NETWORK NEWS