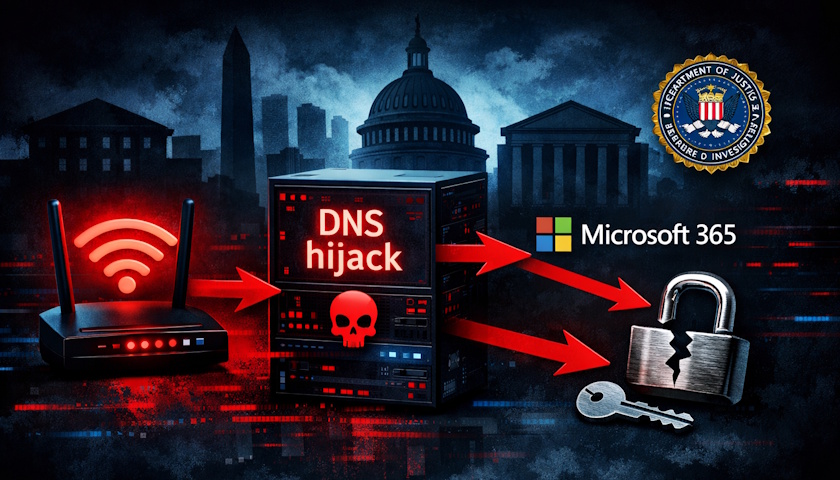

Mezinárodní operace bezpečnostních úřadů ve spolupráci se soukromými společnostmi zlikvidovala kampaň FrostArmada skupiny APT28, která přesměrovávala lokální síťový provoz z routerů MikroTik a TP-Link za účelem krádeže přihlašovacích údajů k účtům Microsoft.

Ruská hackerská skupina APT28, sledovaná také pod názvy Fancy Bear, Sofacy, Forest Blizzard, Strontium, Storm-2754 a Sednit, je spojována s vojenskou jednotkou 26165 ruské Hlavní správy generálního štábu (GRU), konkrétně s 85. hlavním centrem speciálních služeb (GTsSS).

V rámci útoků FrostArmada hackeři kompromitovali zejména routery v malých kancelářích a domácnostech (SOHO) a upravili nastavení systému doménových jmen (DNS) tak, aby směřovalo na virtuální privátní servery (VPS) pod jejich kontrolou, které fungovaly jako DNS resolvery.

Díky tomu byl APT28 schopen zachytávat ověřovací provoz na cílené domény a odcizovat přihlašovací údaje do Microsoft účtů spolu s OAuth tokeny.

Na svém vrcholu v prosinci 2025 kampaň FrostArmada infikovala 18 000 zařízení ve 120 zemích. Primárními cíli byly vládní agentury, orgány činné v trestním řízení, poskytovatelé IT a hostingových služeb a organizace provozující vlastní servery.

Společnost Microsoft, jejíž služby byly touto kampaní napadeny, spolupracovala s Black Lotus Labs (BLL), výzkumnou a operační divizí společnosti Lumen, na zmapování škodlivé aktivity a identifikaci obětí. S podporou FBI, amerického Ministerstva spravedlnosti a polské vlády byla útočná infrastruktura neutralizována.

Průběh kampaně FrostArmada

Útočníci se zaměřovali na routery přístupné z internetu, především modely MikroTik a TP-Link, ale také na některé firewallové produkty Nethesis a starší modely Fortinet.

Po kompromitaci zařízení navázala komunikaci s infrastrukturou útočníků a obdržela změny DNS konfigurace, které přesměrovaly provoz na škodlivé VPS uzly. Nové nastavení DNS bylo automaticky distribuováno interním zařízením prostřednictvím protokolu DHCP.

Jakmile klienti dotazovali domény související s ověřováním, které útočník sledoval, DNS server vrátil namísto skutečné IP adresy adresu útočníka a oběti tak byly přesměrovány na proxy útočníka v pozici Man-in-the-Middle (AitM).

Jediným viditelným příznakem podvodu pro oběť bylo varování o neplatném TLS certifikátu, které mohlo být snadno přehlédnuto. Ignorování tohoto upozornění však útočníkovi poskytlo přístup k nešifrované internetové komunikaci oběti.

V některých případech hackeři zfalšovali DNS odpovědi pro určité domény a tím donutili postižené koncové stanice připojit se k útočné infrastruktuře, uvádí Microsoft ve své dnešní zprávě.

Lumen dále informuje, že FrostArmada fungoval ve dvou oddělených skupinách – jedna nazvaná „Expansion team“ se věnovala kompromitaci zařízení a rozrůstání botnetu, druhá zajišťovala operace AitM a sběr přihlašovacích údajů.

Zdroj: bleepingcomputer.com

Zdroj: IT SECURITY NETWORK NEWS